안드로이드로 3년 가까이 맹위를 떨친 리모트 액세스형 트로이 목마 브라타(BRATA)가 파워업했다. 새로 등장한 브라타 변종은 은행 예금을 모두 빼앗은 뒤 스마트폰을 공장 출하 상태로 되돌리는 기능이 있는 것으로 확인됐다.

브라타는 2019년 1월 카스퍼스키랩이 첫 보고한 안드로이드용 멀웨어다. 당시 확인된 기능은 스크린샷 촬영이나 잠금 해제, 기기 정보 훔치기, 애플리케이션 시작과 제거, 텍스트 전송 등으로 주로 브라질을 중심으로 확대됐으며 이에 따라 브라질 안드로이드용 원격 조작 바이러스(Brazilian Remote Administration Tool Android)라는 뜻 약자로 브라타로 명명했다.

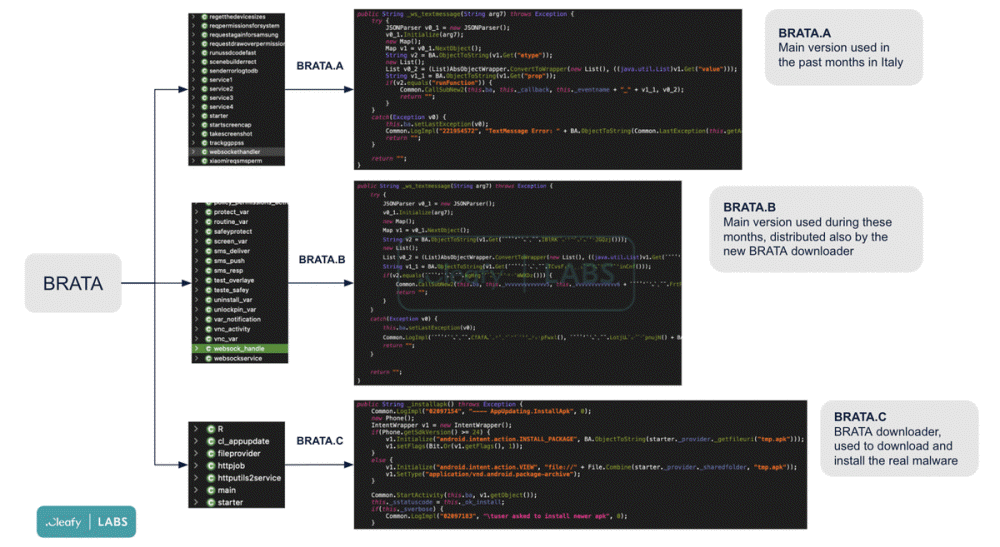

이런 브라타에 관한 최신 보고에서 은행 앱에서 예금을 훔치는 스마트폰 자체를 공장 출하 당시 상태로 되돌려 증거를 모두 말소시키는 기능이 추가되어 있는 게 밝혀졌다. 보안 기업인 클리피(Cleafy)는 2021년 12월 3종류 변종(BRATA.A, BRATA.B, BRATA.C)을 검출하고 있으며 브라타.A는 GPS 추적 기능과 스마트폰을 공장 출하 당시로 재설정하는 기능을 갖췄고 브라타.B는 이들 기능 외에 은행 로그인 정보를 캡처해 도취하는 기능을, 브라타.C는 악의적인 멀웨어를 나중에 설치시키는 기능을 갖춘 것으로 확인됐다.

가장 위협이 높은 것으로 여겨지는 브라타.B에선 감염된 스마트폰으로 은행 앱을 조작하면 키 입력이 모두 전송되어 버리는 게 확인되어 훔친 정보를 사용해 은행 예금 무단 송금을 완료했을 때에는 공장 초기값 리셋 작동 구조까지 구성되어 있다. 또 브라타.A와 브라타.B에 탑재된 GPS 추적 기능은 발표 시점에서 어떤 의도가 있는지 불투명하며 나중에 GPS 추적 기능을 활용하려는 악의가 있어 기능이 추가될 것으로 예상하고 있다.

2019년 확인된 원조 브라타는 구글플레이나 타사 앱스토어에서 확산됐지만 새로운 브라타는 이런 앱스토어가 아니라 은행으로부터 경고를 담은 피싱 메시지를 통해 확산되고 있다고 한다. 앞서 밝혔듯 원조 브라타는 브라질에서 퍼진 악성코드였지만 브라타.B는 영국, 폴란드, 이탈리아, 라틴아메리카 은행과 금융기관에서 작동하고 있다. 관련 내용은 이곳에서 확인할 수 있다.