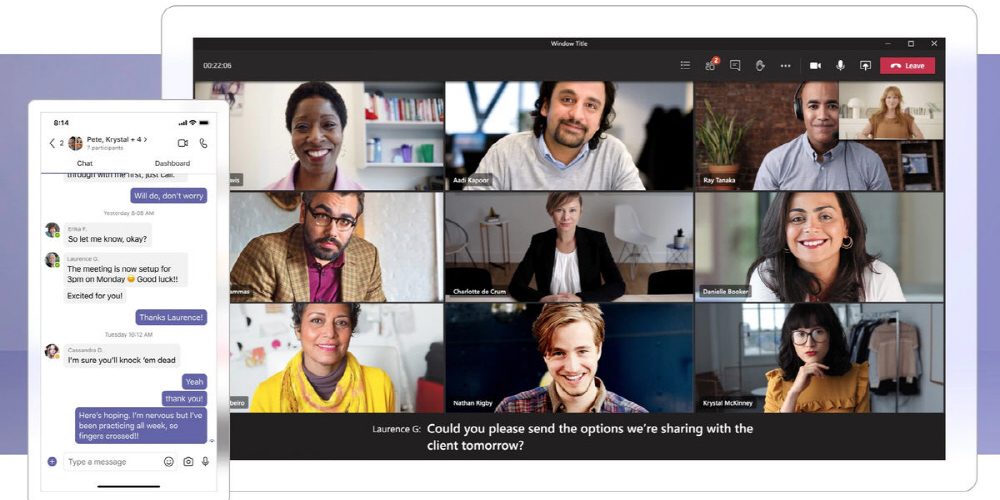

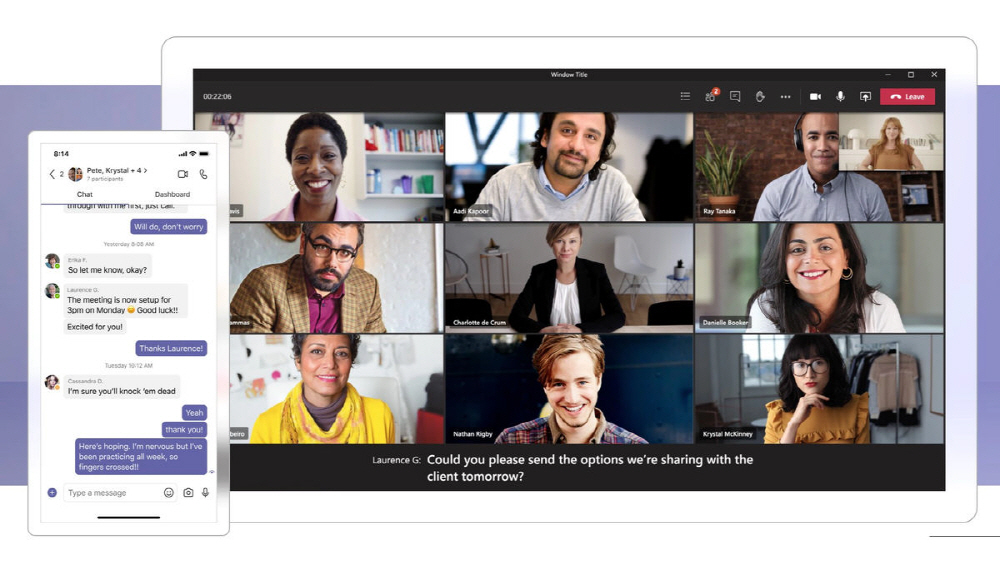

온라인 화상 회의 도구인 마이크로소프트 팀즈(Microsoft Teams) 데스크톱 앱에서 인증 토큰, 다중 요소 인증 MFA를 켠 사용자 계정에 공격자가 접근할 수 있는 심각한 보안 취약성을 발견했다.

보안 기업인 벡트라(Vectra)에 따르면 이번에 발견된 보안 문제는 마이크로소프트 팀즈 사용자 인증 토큰을 일반 텍스트로 저장해 액세스를 보호하지 않기 때문. 마이크로소프트 팀즈는 소프트웨어 프레임워크인 일렉트론(Electron) 기반 앱으로 일반 웹페이지가 필요한 쿠키나 세션 ID, 로그 등을 완비한 브라우저 창에서 실행되는 앱이다. 일렉트론 소프트웨어 프레임워크는 범용적이며 사용하기 쉽지만 암호화, 보호된 파일 위치를 기본적으로 지원하지 않으므로 치명적 결함이 허용되지 않는 제품을 개발할 때 충분한 안전성을 보장하기 위해선 대규모 사용자 정의와 추가 작업이 필요하다.

벡트라는 마이크로소프트 팀즈에서 이전 계정을 삭제하는 방법을 모색하고 있던 중 계정 인증과 관련한 액세스 토큰이 일반 텍스트로 만들어진 idb 파일을 발견했다는 것. 또 다른 폴더에선 세션 ID와 광고 태그를 포함한 쿠키를 발견했으며 여기에도 토큰이 일반 텍스트로 저장됐다고 한다.

그런 다음 벡트라는 자신에게 메시지를 보낼 수 있는 API 호출을 악용한 익스플로잇을 개발했다. 이를 통해 SQLite를 이용해 앞서 설명한 쿠키 데이터베이스를 로딩해 메시지로 인증 토큰을 받을 수 있다.

벡트라 측은 가장 큰 우려는 이 결함이 정보를 훔치는 악성코드에 의해 악용된다는 것이라며 이에 대한 완전한 액세스가 가능하다는 우려가 있다고 밝혔다. 벡트라는 지난 8월 해당 취약점을 발견하고 마이크로소프트에 보고했지만 마이크로소프트는 벡트라가 제시하는 심각성에 대해 동의하지 않으며 패치 적용 기준을 충족하지 않는다고 밝혔다. 보도에 따르면 마이크로소프트는 이유에 대해 공격자가 먼저 대상 네트워크에 액세스해야 하기 때문에 즉시 수정이 필요하다는 기준을 충족하지 못한 것이라며 문제를 확인하고 공표한 벡트라 측에 감사를 표하며 향후 제품 릴리스에서 대응을 검토할 것이라고 밝혔다. 이에 따라 패치가 나올 전망은 없는 만큼 벡트라 측은 사용자에게 마이크로소프트 팀즈를 사용할 때 앱이 아닌 브라우저 버전 사용을 권장하고 있다. 관련 내용은 이곳에서 확인할 수 있다.