보안 기업 닥터웹(Dr.Web)은 전 세계 197개국에서 130만 대에 가까운 안드로이드 기반 TV 박스가 Android.Vo1d라는 악성코드에 감염됐다고 보고했다. Android.Vo1d는 시스템 저장 영역에 자체 구성 요소를 배치하고 백도어를 통해 추가 악성코드를 몰래 다운로드하는 기능을 갖추고 있다고 한다.

닥터웹은 2024년 8월 사용자로부터 닥터웹이 제공하는 안티바이러스 소프트웨어가 시스템 파일 영역 내 변경을 감지했다는 보고를 여러 건 받았다. 조사 결과 여러 TV 박스가 유사한 악성코드에 감염된 것으로 밝혀졌다.

TV 박스는 가정 TV에 연결해 스트리밍 서비스 등에 접근할 수 있는 기기로 스트리밍 서비스 성장과 함께 널리 보급됐다. 이번에 악성코드 감염이 확인된 건 모두 안드로이드 기반 TV 박스였지만 채택한 OS는 구글이 공식적으로 배포하는 안드로이드 TV가 아닌 오픈소스로 공개된 AOSP(Android Open Source Project)를 기반으로 한 것이었다. AOSP 기반 OS는 다양한 스마트폰과 IoT 기기에서 사용되고 있지만 안드로이드 TV 등과는 달리 구글 품질과 안전성 테스트를 거치지 않았다.

Android.Vo1d는 TV 박스 상 install-recovery.sh, daemonsu 등 객체를 변경하고 파일 시스템 내에 /system/xbin/vo1d, /system/xbin/wd, /system/bin/debuggerd, /system/bin/debuggerd_real이라는 새로운 파일 4개를 생성한다.

주요 기능은 /system/xbin/vo1d와 /system/xbin/wd에 숨겨져 있으며 공격자 서버에서 전송된 명령에 따라 파일을 다운로드해 실행하거나 지정된 디렉토리를 모니터링해 APK 파일을 설치한다고 한다.

Android.Vo1d에 감염된 TV 박스는 Android 7.1.2; R4 Build/NHG47K, Android 12.1; TV BOX Build/NHG47K, Android 10.1; KJ-SMART4KVIP Build/NHG47K 등 오래된 안드로이드 기반 펌웨어를 실행하고 있었다.

악성코드가 TV 박스에 감염된 경로는 불명확하지만 닥터웹은 이런 펌웨어 취약성이 표적이 된 이유라고 보고 있다. 닥터웹은 그런 버전에는 패치가 적용되지 않은 취약점이 존재하고 업데이트 지원도 종료됐다며 예를 들어 이번 경우에서는 사용자가 안드로이드 7.1을 탑재한 모델을 사용하고 있었다고 밝혔다.

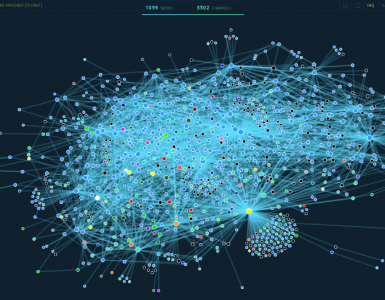

Android.Vo1d에 감염된 기기가 특히 많았던 국가는 브라질(28%), 모로코(7%), 파키스탄(5.1%), 사우디아라비아(4.9%), 아르헨티나(3.8%), 러시아(3.8%) 등이다.

닥터웹은 현 시점에서는 TV 박스가 백도어에 감염된 경로에 대해서는 명확히 밝혀지지 않았다며 가능성으로 고려되는 건 운영 체제 취약점을 악용해 루트 권한을 획득하는 중간 악성코드에 의한 공격이며 또 다른 가능성으로는 루트 권한을 가진 비공식 펌웨어 사용이 고려된다고 말했다. 관련 내용은 이곳에서 확인할 수 있다.