상해안준(上海安洵, I-Soon)이라는 중국 민간 해킹 기업 대량 데이터가 깃허브에 올라왔다. 내부문서는 이 기업이 국내외를 대상으로 한 광범위한 지역에서 해킹과 정보 수집을 하고 있었다는 걸 보여주며 보안 전문가는 중국에 의한 사이버 스파이 실태 파악에 중요한 자료라고 밝히고 있다.

이 회사는 중국 사천성에 위치한 보안 기업이지만 실태는 상하이를 거점으로 해킹 서비스를 전개하는 APT 그룹이라고 한다. 인민해방군 등을 포함한 중국 정부기관과 거래를 하고 있는 것으로 알려져 있으며 공식 사이트에는 경찰 조직인 공안부를 필두로 50개 이상 지방 공안 당국이 고객으로 기재되어 있었지만 공식 사이트는 정보 유출 뒤 문을 닫았다.

유출이 발생한 건 2024년 2월 16일로 대만 연구자가 깃허브에 상해안준 기밀 데이터가 대량으로 존재하고 있다는 걸 발견하고 SNS에 보고한 것. 깃허브에 데이터를 올린 계정은 유출 1개월 전인 1월 15일 이메일 주소(I-SOON@proton.me)로 등록된 계정이었다고 한다. 또 해당 저장소는 현재 삭제되어 액세스할 수 없다.

유출 경위는 불명이지만 익명을 조건으로 접촉한 상해안준 직원 2명이 내용을 확인한 것 외에 구글클라우드 산하 사이버 보안 기업인 매디언트인텔리전스(Mandiant Intelligence) 측 관계자는 이는 중국의 국내외 사이버 스파이 활동을 지원하는 계약자로부터 유출된 진짜 데이터라고 믿을 수 있는 충분한 이유가 있다고 밝혔다.

이번에 유출된 건 570건이 넘는 문서 파일, 이미지, 채팅 로그 등 190MB 내부 데이터로 상해안준 직원과 고객 사이에서 나눈 위챗 대화 기록과 직원 목록, 계약서, 마케팅 자료, 제품 설명서 등이 포함됐다.

상해안준 스파이 활동 대상은 홍콩과 위구르 자치구 등 중국 국내 반체제적 움직임이 활발한 지역이 중심이지만 유출 자료에는 아시아나 중동, 유럽 등 전 세계 각지 조직이 대상으로 기록되어 있다.

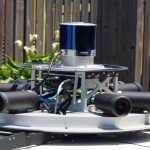

보도에 따르면 데이터 중 일부는 상해안준이 고객에게 대만 교통망에 관한 지리 데이터 459GB를 제공하고 있다는 걸 나타내는 것도 있었다고 한다. 이런 데이터는 중국의 대만 침공에 도움이 될 것이라고 안보 전문가는 밝히고 있다. 또 기술 문서에는 맞춤형 도청 장치와 같은 사진도 있었다고 한다.

그 밖에 유출 데이터에는 상해안준이 APT 41이라는 APT 그룹과 접촉하고 있음을 나타내는 대화 기록이나 급여 부족에 불평하는 걸 직원 불만, 코로나19 감염이 회사 경영에 미친 영향에 관한 내용 등이 포함되어 있었다고 한다. 사이버 보안 기업 관계자는 이번 유출은 중국 보안 서비스를 위해 사이버 스파이나 표적형 침입 서비스를 제공하는 의심스러운 기업과 관련해 지금까지 중 가장 중요한 유출이라고 지적했다. 관련 내용은 이곳에서 확인할 수 있다.