보안 기업 스니크(Snyk)는 앱스토어에 있는 1,200개 이상 앱에서 사용되는 인기 광고 SDK가 악의적 동작을 한다고 보고했다. 이 광고 SDK는 사워민트(SourMint)라고 불리는 광고사기, 데이터 유출로 이어질 가능성이 있다고 지적되고 있다.

스니크에 따르면 샤워민트는 2019년 7월 중국 모바일 광고 플랫폼 민티그럴(Mintegral) iOS 버전 광고 SDK에서 발견됐다. 사워민트 광고 SDK를 이용해 앱을 통해 URL 기반 요청을 기록하고 사용자 활동을 기록하고 개인 식별 정보, 기타 기밀 정보를 훔칠 수 있다는 것. 사워민트는 사용자 광고 클릭을 잘못 보고해 광고 네트워크와 앱 개발자, 광고 게시자의 잠재적 수익을 훔칠 수 있다는 지적이다.

스니크에 따르면 민티그럴 광고 SDK는 월 3억회 이상 다운로드됐으며 1,200개 이상 iOS 앱에서 쓰인다. 이 광고 SDK를 이용해 개발자는 코딩 없이 간편하게 앱에 광고를 넣어 앱 수익 창출이 용이하다. 또 민티그럴은 iOS 뿐 아니라 안드로이드용도 무료로 광고 SDK를 제공하지만 아직까지 악성코드 존재가 밝혀진 건 iOS 버전 SDK 뿐이다.

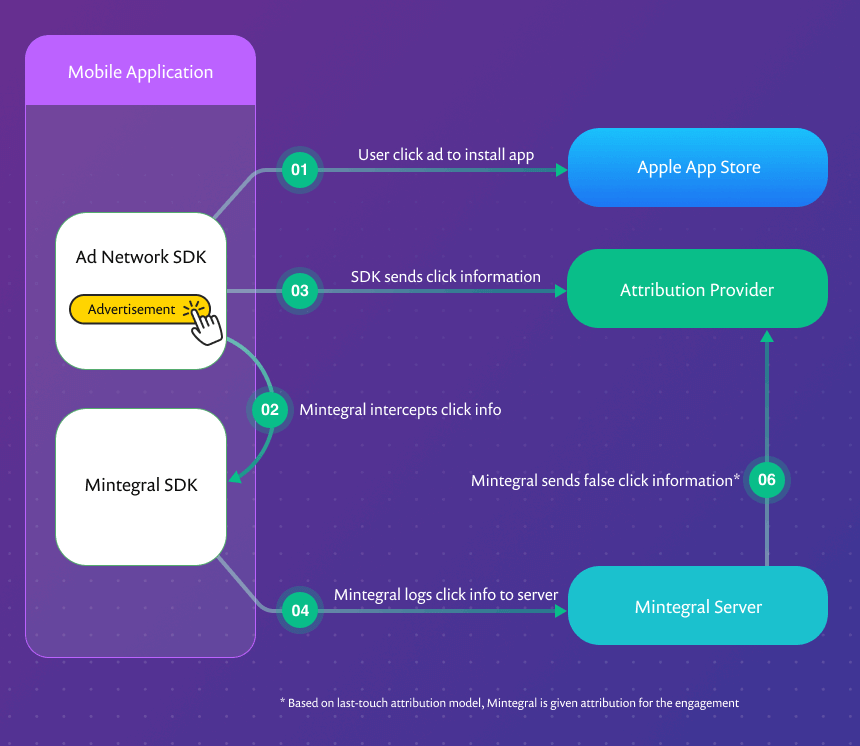

스니크에 따르면 민티그럴 광고 SDK를 이용하는 앱 사용자가 민티그럴 광고 네트워크에 속하지 않는 광고를 도청하는 걸 기다리는 악의적 기능이 존재한다. 사용자가 광고를 누르면 SDK는 광고를 표시하는 프로세스를 탈취해 사용자에게 민티그럴 광고를 게재한다.

스니크 측은 흥미롭게도 민티그럴 광고 SDK는 연구자가 앱 뒤에서 하는 동작을 발견할 수 없게 설계되어 있으며 많은 안티디버깅 보호가 포함되어 있다고 밝혔다. 악성코드는 스마트폰이 루틴되어 있는지 여부를 판단하는 특정 루틴이 있다며 감시 중이라는 증거가 발견되면 SDK는 악의적 동작을 숨기도록 동작을 변경한다는 것. 이로 인해 광고 SDK의 악의적 행위를 애플에게 앱 심사 과정에서 걸리지 않도록 하는 것으로 보인다.

또 사워민트는 민티그럴 광고 SDK를 사용하는 앱 내에서 행해지는 모든 URL 기반 요청에 대응하기 위해 요청 URL 뿐 아니라 인증 토큰과 기타 기밀 정보 앱 코드 중에서 사용자 패턴을 파악하는데 도움이 되며 심지어 장치를 식별하는데 사용하는 고유 난수로 생성된 장치 식별자, IMEI 등을 훔치는 게 가능하다.

또 애플은 스니크 측과 협의해 민티그럴 광고 SDK가 사용자에게 실제 손해를 끼치고 있다는 정보를 얻을 수 없다고 밝히고 있다. 애플은 2020년 후반 iOS 14에서 개인 정보와 보안에 중점을 둔 업데이트를 발표했으며 이유 중 하나로 타사 SDK가 악의적 기능을 통합할 수 있다는 이유로 설명한 바 있다. 관련 내용은 이곳에서 확인할 수 있다.